Em um cenário digital cada vez mais ameaçado por ataques sofisticados, os Indicadores de Comprometimento (IoCs) se tornaram ferramentas cruciais para a detecção e resposta a incidentes de segurança. No entanto, para que esses indicadores sejam realmente eficazes, é necessário contextualizá-los dentro de frameworks reconhecidos – e o MITRE ATT&CK se destaca nesse sentido.

O que são Indicadores de Comprometimento?

IoCs são evidências forenses de que uma rede, sistema ou dispositivo pode ter sido comprometido por uma ameaça cibernética. Eles são usados por analistas de segurança, ferramentas SIEM e soluções de Endpoint Detection and Response (EDR) para identificar comportamentos maliciosos ou anômalos.

Exemplos comuns de IoCs incluem:

- Hashes de arquivos maliciosos (MD5, SHA1, SHA256)

- Endereços IP e domínios suspeitos

- URLs associadas a C2 (Command and Control)

- Chaves de registro modificadas

- Processos incomuns em execução

- Strings ou padrões específicos em arquivos ou logs

MITRE ATT&CK: Contextualizando os IoCs

O framework MITRE ATT&CK (Adversarial Tactics, Techniques, and Common Knowledge) cataloga táticas (objetivos dos atacantes), técnicas (como esses objetivos são alcançados) e procedimentos reais observados em campanhas. Quando usamos ATT&CK como pano de fundo, deixamos de tratar os IoCs de forma isolada e passamos a compreendê-los como parte de uma cadeia de ataque estruturada.

Como o MITRE ATT&CK reforça a análise de IoCs?

- Mapeamento de Técnicas a IoCs

Cada técnica no ATT&CK pode ser associada a determinados IoCs. Por exemplo:- Técnica

T1055.001(Process Injection): pode gerar IoCs como DLLs carregadas em processos legítimos ou strings específicas nos logs de execução. - Técnica

T1071.001(Web Protocols para C2): pode gerar IoCs como URLs incomuns ou domínios recém-registrados.

- Técnica

- Melhoria na Caça a Ameaças (Threat Hunting)

Com o mapeamento MITRE, é possível enriquecer as buscas por indicadores com contexto tático e técnico: em vez de procurar apenas por um hash, você procura por padrões de ataque, aumentando a eficácia da detecção. - Correlações Inteligentes

Associar IoCs às táticas permite entender o objetivo do atacante. Um domínio malicioso pode ser apenas mais um item em uma lista, mas se ele estiver relacionado à técnicaT1568(Dynamic Resolution) usada na tática Command and Control, o analista já sabe que há comunicação com um servidor externo. - Priorização de Respostas

Um IoC associado a uma técnica usada em estágios iniciais (comoInitial Access) deve gerar alerta imediato, pois indica possível comprometimento inicial.

Tipos de IoCs na Perspectiva do MITRE

| Tipo de IoC | Exemplos | Técnicas Associadas (MITRE) |

|---|---|---|

| Hash de arquivos | SHA256 de malware | T1204.002 (Malicious File Execution) |

| Endereço IP | 45.77.130.XXX | T1071.001 (C2 over HTTP/S) |

| Comportamento de processo | Rundll32 executando DLL suspeita | T1059 (Command Scripting), T1218 |

| Artefatos de registro | HKCU\Software\Microsoft\Windows\Run | T1547 (Boot or Logon Autostart) |

Limitações dos IoCs tradicionais

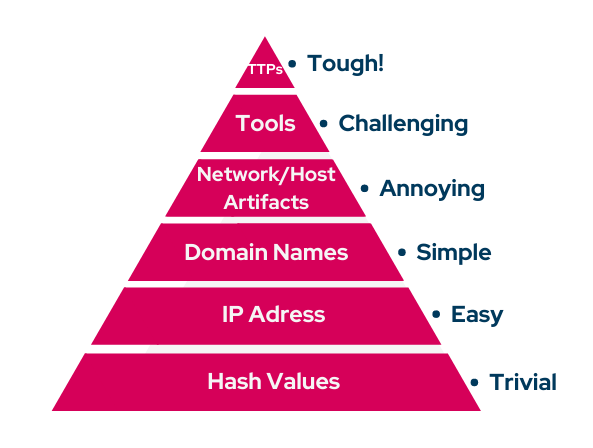

Embora os IoCs sejam úteis, eles podem ser facilmente evadidos:

- Um atacante pode recompilar um malware, alterando seu hash.

- Pode trocar os domínios de C2 dinamicamente (uso de DGA – Domain Generation Algorithms).

- Utilizar técnicas Living-off-the-Land (LotL) que não deixam rastros óbvios.

Por isso, a tendência moderna é usar IoAs (Indicadores de Ataque) e Detecções Baseadas em Comportamento, ambos também integrados no ATT&CK.

IOC relacionados a ataques do Active Directory e relação com o MITRE ATT&CK

Em ambientes Active Directory (AD), Indicadores de Comprometimento (IoCs) ajudam a identificar ataques como Pass-the-Hash, Kerberoasting, DCShadow, entre outros.

Abaixo, listo os principais IoCs associados a ataques no AD, organizados por tipo de ataque e ligados às táticas do MITRE ATT&CK: e também estou relacionado os tipos de ataques com artigos que já criei. Basta clicar no link.

1. Pass-the-Hash (PtH) – Técnica T1550.002 [LINK]

Tática MITRE: Credential Access

IoCs:

- Logons com

NTLMem vez deKerberos, especialmente em contas privilegiadas. - Eventos

4624com Logon Type 3 ou 9, vindo de estações suspeitas. - Uso de ferramentas como

Mimikatzregistrado no Event Viewer. - Sessões RDP ou WMI vindas de máquinas que normalmente não acessam DCs.

- Execução de

cmd.exe,powershell.exeoupsexec.exesob contexto de conta administrativa em hosts incomuns.

2. Golden Ticket – Técnica T1558.001 [LINK]

Tática MITRE: Persistence / Defense Evasion

IoCs:

- TGTs (Ticket Granting Tickets) com lifetime anormal (maior que 10 horas).

- Eventos

4768com uso de contas inexistentes ou SID inválidos. - Acesso a recursos sem um evento

4769(uso de ticket não emitido pelo KDC). Event ID 4624com pacote de logon tipo 3 vindo de sistemas suspeitos.

3. Skeleton Key – Técnica T1556.001 [LINK]

Tática MITRE: Credential Access

IoCs:

- Modificação do processo

lsass.exe(Memory Injection). - Múltiplas tentativas de login bem-sucedidas em sequência por contas diferentes, sem alteração de IP.

- Criação de DLLs suspeitas nos DCs.

4. DCShadow – Técnica T1207 [LINK]

Tática MITRE: Defense Evasion

IoCs:

- Registro de novos DCs via

Event ID 5137(modificação no container CN=Configuration). - Alterações nos atributos

dSHeuristics,adminCount,nTSecurityDescriptor. - Mudança repentina de ACLs em objetos sensíveis do AD.

- Atualização não autorizada de valores de replicação (

Event ID 4929).

5. Silver Ticket – Técnica T1558.002 [LINK]

Tática MITRE: Persistence

IoCs:

- Eventos

4624comLogon Process = Sspi,Authentication Package = NTLM, e sem eventos 4768/4769. - Erros de serviço Kerberos com códigos

KRB_AP_ERR_MODIFIEDem serviços como MSSQL, CIFS. - Tickets para serviços (TGS) com SPNs incorretos ou inexistentes.

6. Kerberoasting – Técnica T1558.003 [LINK]

Tática MITRE: Credential Access

IoCs:

- Muitos pedidos de TGS (Event ID

4769) para contas com SPN associado. - Execução de scripts ou binários como

Rubeus,Invoke-Kerberoast. - TGS requests vindo de estações comuns, fora do horário normal de uso.

7. AdminSDHolder / ACL Abuse – Técnicas T1484.001 e T1098

Tática MITRE: Persistence / Privilege Escalation

IoCs:

- Modificação no objeto

AdminSDHolder(CN=System,...). - Alterações em ACLs fora do período de mudança planejada.

- Contas com permissão

GenericAll,WriteOwnerem objetos de alto privilégio.

8. Replication Abuse / DCSync – Técnica T1003.006 [LINK]

Tática MITRE: Credential Access

IoCs:

- Uso do

Directory Replication Servicefora dos controladores de domínio. - Eventos

4662com GUIDs ligados a replicação (DS-Replication-Get-Changes). - Contas normais (não administrativas) acessando atributos sensíveis (

unicodePwd,ntSecurityDescriptor).

9. Criação de Contas Maliciosas – Técnica T1136.002

Tática MITRE: Persistence

IoCs:

- Eventos

4720(criação de usuário),4732(adição a grupo privilegiado). - Contas com nomes semelhantes a contas reais (

adm.nocvsadm.n0c). - Criação de usuários seguida imediatamente de logon (ID

4624).

Conclusão

IoCs são ferramentas valiosas, mas ganham poder real quando são contextualizadas no comportamento do atacante, e o MITRE ATT&CK oferece exatamente esse tipo de contexto. Incorporar o ATT&CK à sua estratégia de detecção, resposta e caça a ameaças eleva a maturidade da segurança da sua organização e permite respostas mais rápidas e eficazes.